Formulating Information Security Strategies:

Ok, esta madre empieza con random definitions

- Process: Actividades para completar un task

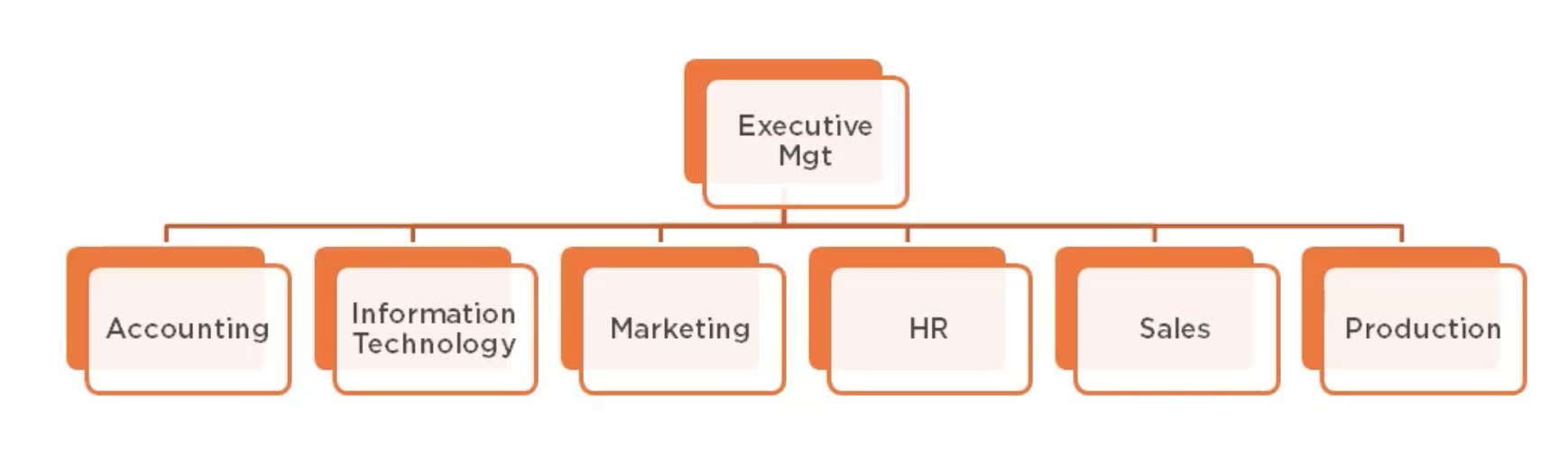

- Function: Colección de processes y y resources

Un ejemplo de information security process

Ejemplo de business functions:

Strategy: es el plan hecho por el executive management para cumplir la misión y objetivos. (3 a 5 años)

Information security strategy: es un subset de lo de arriba

Viendolo todo junto

La estrategia se hace normalmente usando frameworks de enterprise security architecture. Que dividen las business functions en security components, un ejemplo es Sherwood Applied Business Security Architecture (SABSA):

Otras formas de hacerlo: FODA, Threat analysis, Gap Analysis, Otros arch frameworks como COBIT, ISO, TOGAF, etc.

Implementing IS strategy:

- IS strategy esta para ayudar la business strategy

- Tiene que haber una relación punto por punto. Por cada business strategy debe haber un IS

- Tiene que adaptarse con el tiempo

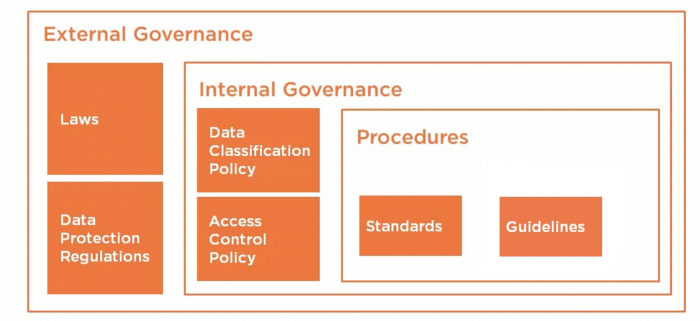

Governance

Reglas y “Reglas” que seguimos. Pueden ser externas como leyes o standards o internas como policies o procedures.

Framework: Collection de procesos, métodos y actividades. Es como un blueprint de lo que tienes que seguir.

Algunos ejemplos

Cobit de Isaca y se enfoca al business

ITIL alinear IT services con business

ISO 38500

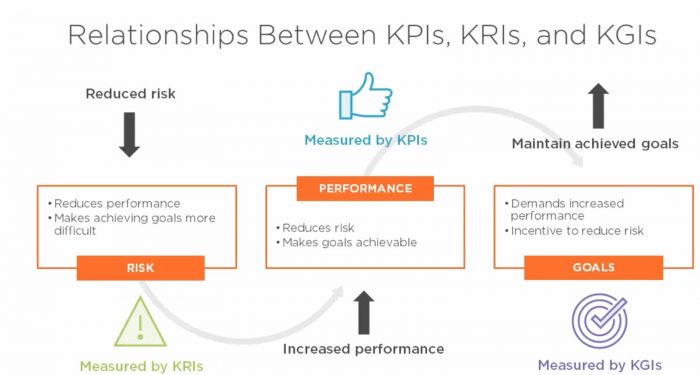

Metrics

- Key performance indicator (KPI) how well a security mechanism, process or program is performed.

- Uptime time

- Ammount of incident

- Etc

- Key risk indicator (KRI) risk factor

- Increased system abuses (illegal content, prohibit activites)

- Data loss

- Increased malicous events

- etc

- Key goal indicators (KGI) usually agregated or fed by KPIs and KRIs

- Keeping security cost below x% of the budget

- Being compiant to CIS and X

- Reduce risk by X%