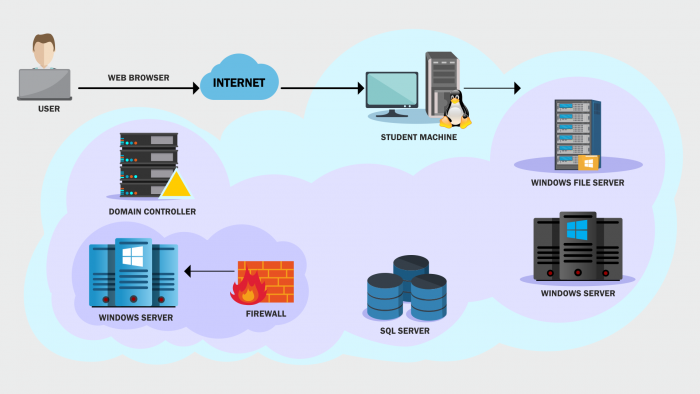

La siguiente serie de posts serán un extracto del curso “Attacking Active Directory with Linux”. Al final de los posts haré un review del curso completo. Este es el escenario:

Se asume que ya estamos dentro de la red.

- Primero un scan a toda la red: nmap -sS -nvv -T4 192.168.2.0/24

- Luego checamos los shares con metasploit “use auxiliary/scanner/smb/smb_enumshares”

- Si vemos algo que no es IPC, C y ADMIN intentamos acceder

- Para acceder hay muchas formas, ellos usan “smbclient -N \\\\192.168.2.21\\files” donde files es el nombre del folder

- Con get bajas los archivos y con put los subes.